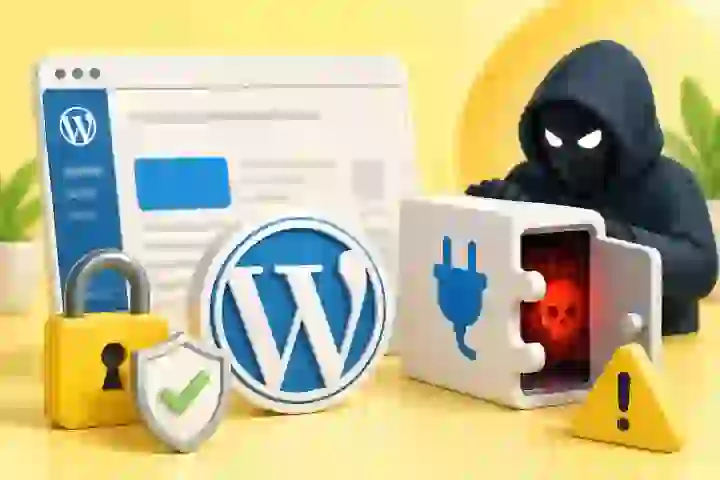

Хакери вбудували бекдори у плагіни WordPress

Світ веброзробки знову опинився під ударом — цього разу атака торкнулася самого серця тисяч сайтів. Плагіни для WordPress, які мали розширювати функціональність і спрощувати життя розробникам, перетворилися на інструмент проникнення для хакерів.

І проблема значно глибша, ніж здається на перший погляд. Це не поодинокий випадок, а масштабна кампанія, яка вже зачепила тисячі ресурсів по всьому світу.

Зловмисники масово заражають плагіни WordPress

За даними TechCrunch, невідомі атакувальники змогли впровадити бекдори у десятки популярних плагінів для WordPress. Ці плагіни активно використовувалися на тисячах сайтів, що робить атаку особливо небезпечною.

Йдеться не про випадкові уразливості. Хакери навмисно модифікували код, додаючи приховані механізми доступу. Це дозволяє їм отримувати контроль над сайтами без відома власників.

Найгірше те, що багато з цих плагінів виглядали абсолютно легітимними. Вони працювали як зазвичай, не викликаючи підозр, поки у фоновому режимі виконували шкідливі дії.

Бекдори відкривають повний доступ до сайтів

Бекдор — це не просто помилка в коді. Це фактично “чорний вхід”, який дає змогу обходити систему безпеки.

У випадку з WordPress-атаками такі механізми дозволяють:

отримувати доступ до адмін-панелі

виконувати довільний код

встановлювати додаткове шкідливе ПЗ

Це означає, що сайт може бути використаний для розсилки спаму, перенаправлення користувачів або навіть як частина більшої мережі атак.

Особливу небезпеку становить те, що бекдори можуть залишатися непоміченими дуже довго. Вони не впливають на зовнішню роботу сайту, тому власники часто дізнаються про проблему вже після серйозних наслідків.

Атака показує слабкі місця екосистеми WordPress

WordPress залишається найпопулярнішою CMS у світі, і саме це робить його головною мішенню для атак.

Проблема не в самій платформі, а в екосистемі плагінів. Тисячі розробників створюють розширення, і не всі з них проходять належний аудит безпеки.

У цьому випадку атака могла бути реалізована через:

компрометацію акаунтів розробників

зараження оновлень плагінів

використання сторонніх бібліотек

Це класичний приклад supply chain attack — коли зловмисники атакують не кінцеву ціль, а проміжний елемент, через який отримують доступ до великої кількості систем.

Наслідки для бізнесу можуть бути критичними

Для компаній, які використовують WordPress, така атака — це не просто технічна проблема.

Йдеться про:

втрату даних клієнтів

падіння позицій у Google

блокування сайту пошуковими системами

репутаційні ризики

Особливо критично це для e-commerce і корпоративних сайтів, де безпека напряму впливає на прибуток.

І навіть після усунення проблеми наслідки можуть залишатися надовго — від падіння трафіку до втрати довіри користувачів.

Ринок веббезпеки входить у нову фазу загроз

Ця атака — ще один сигнал: класичні методи захисту більше не працюють на 100%.

Хакери переходять на складніші сценарії, де головна мета — не зламати сайт напряму, а проникнути через довірені інструменти.

Це змінює підхід до безпеки:

важливим стає не лише код сайту, а й усі сторонні компоненти

оновлення можуть бути не тільки захистом, а й ризиком

довіра до плагінів більше не є гарантією безпеки

Нова реальність для власників сайтів

Історія з бекдорами у плагінах WordPress — це тривожний сигнал для всього ринку.

Сайти більше не можна вважати безпечними лише тому, що вони працюють стабільно. Загрози стають невидимими, а атаки — масштабнішими.

У цій новій реальності виграють ті, хто контролює кожен елемент своєї інфраструктури — від ядра CMS до найменшого плагіна.

Бо сьогодні навіть один невеликий модуль може стати точкою входу для великої проблеми.